Chez Wallix, il nous tient à cœur de revoir la tournure qu’ont pris certains des thèmes de nos articles les plus lus. Il y a près d’un an, l’un d’eux révélait qu’une majorité d’employés était prête à vendre ses mots de passe pour seulement $150, soit 130 €.

Gestion des mots de passe: Combien valent ceux de vos employés?

[fa icon="calendar'] 13 avr. 2016 12:27:38 / by WALLIX posted in Preventing Insider Threat, Mitigating External Attacks, WALLIX Products

Cyber-sécurité: La plus grande quantité de données jamais divulguée

[fa icon="calendar'] 8 avr. 2016 14:34:21 / by WALLIX posted in Preventing Insider Threat, WALLIX Products

Lorsqu’ Edward Snowden - alors employé à la NSA en tant qu’analyste - est devenu le plus emblématique des lanceurs d'alerte en dévoilant les manœuvres de la sécurité nationale américaine, nous nous sommes demandé quelle serait la prochaine organisation à voir ses informations les plus confidentielles rendues publiques...

Ransomware : vos données au risque de la prise d'otage

[fa icon="calendar'] 4 avr. 2016 09:12:55 / by WALLIX posted in Preventing Insider Threat, Mitigating External Attacks, WALLIX Products

Avec le CryptoLocker et ses cousins, les hackers sont passés à la vitesse supérieure faisant entrer le malware dans l'ère de la rentabilité. Le Ransomware est une tendance forte en 2016, apparaissant comme le cauchemar informatique du moment. Retour sur un début d'année mouvementé...

Sécurité informatique et traçabilité: votre responsabilité est engagée

[fa icon="calendar'] 23 mars 2016 10:47:40 / by WALLIX posted in Preventing Insider Threat, Controlling Third Party Access, Mitigating External Attacks

Préserver la sécurité des données personnelles et des contenus sensibles

Les moyens sont-ils aujourd'hui mis en oeuvre pour préserver la sécurité des données personnelles et des contenus sensibles chez les opérateurs ou les hébergeurs de services informatiques?

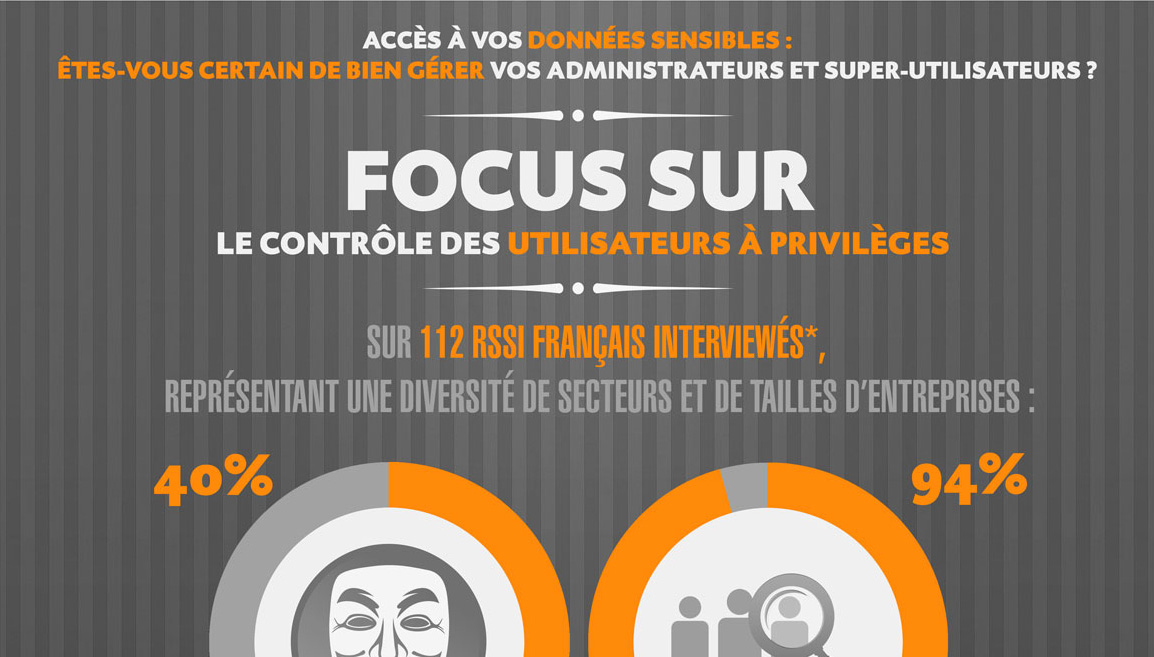

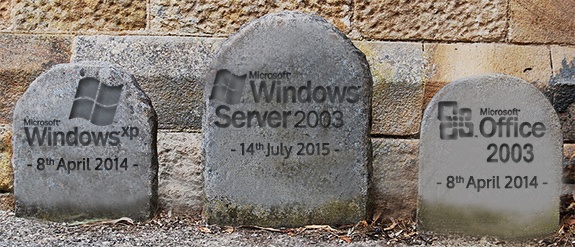

Sécurisation des accès à privilèges vs. Infrastructures vieillissantes

[fa icon="calendar'] 18 mars 2016 04:30:00 / by WALLIX posted in Preventing Insider Threat, Controlling Third Party Access

En Juillet 2015, le support de Windows Server 2003 prenait fin. En analysant près de 90.000 serveurs dans plus de 200 organisations, Softchoice, une société basée à Toronto, a mis en évidence la permanence de technologies vieillissantes, voire carrément obsolètes, au sein des data centers.